DevOps es un término con diferentes significados para diferentes personas. De hecho, no hay –aún- algo como un “manifiesto”. Tampoco es que un NetOp o un SysAdmin o algún otro rol se conviertan por arte de magia en un DevOp. Tampoco es una tecnología en c ...

ITIL® Módulo de capacidad del servicio: Operational Support and Analysis (OSA)

Introducción Este curso se preparó para ahondar en los aspectos relacionados con la operación del servicio. Sumilla ITIL® es un modelo de referencia que resume un extenso conjunto de procesos de gestión que ayudan a las organizaciones a lograr calida ...

Gobierno, riesgo, seguridad [de la información]

“Se requiere mantener la seguridad de la información de la plataforma tecnológica utilizada para proveer los servicios de TI”. Sí, sí, frase trillada –pero, ¿controlamos la seguridad de la información? ¿Qué significa mantener segura nuestra plataforma tec ...

Seguridad de la información? –sí, seguridad de la información

Un(a) estudiante reclamó alguna vez por su nota argumentando que había respondido la mayoría de las preguntas a un examen de carrera, en ciclo avanzado. Sin embargo, su argumento es una falacia ya que no se puede inferir que, a más preguntas respondidas s ...

Algo sobre ciberseguridad

Cierto, la ciberseguridad nos preocupa y por ello debemos ocuparnos en entender nuestros propios ambientes de operación y por controlar las puertas y ventanas abiertas en el plano digital de nuestro ecosistema, identificar los riesgos y determinar el verd ...

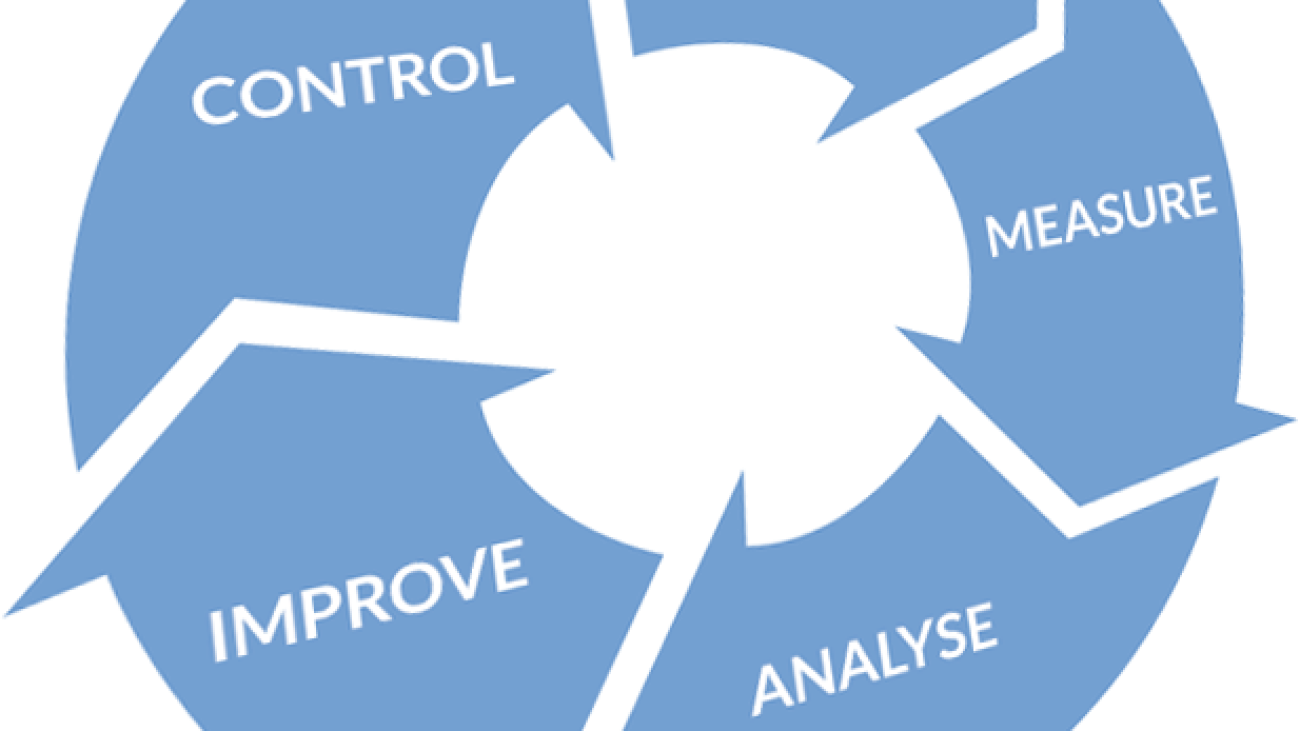

Espacio para ¿mejorar? -para la mejora continua

A estas alturas de nuestro deambular entre los peligros de la inseguridad, ya debemos estar convencidos que siempre hay espacio para mejorar. Bueno, una palabra elegante para establecer que no nos quedamos estáticos; y en seguridad, no podemos darnos ese ...

Algo adicional sobre seguridad

Hablamos hace poco de Shadow IT. De hecho, esto no es nuevo. ¿Recuerdan cómo utilizábamos los diskettes? Para respaldo de datos por supuesto (¡!). Y luego evolucionamos en ese sentido (sí, claro) con el CD, DVD, correo electrónico en sus varios tipos, USB ...

COBIT 5 Fundamentos

Introducción Este curso se preparó para Sistemas UNI, junio/2016. Sumilla COBIT® 5 ayuda a maximizar el valor de la información mediante la incorporación de las últimas técnicas de Gobierno y Gestión de la empresa.En consecuencia, el curso busca proveer ...

Shadow IT

Shadow IT se refiere al comportamiento de los empleados que deliberadamente evitan las políticas de seguridad y controles con el fin de utilizar servicios, aplicaciones o software no autorizados. Todo lo anterior incluso pueden ser soluciones especificada ...

Los proyectos –que apoyan los negocios

Moira Alexander escribió para la revista especializada CIO un artículo interesante donde planteaba algunos proyectos “que todo negocio puede poner en práctica este año para ayudar a asegurar que las personas, procesos y tecnologías están trabajando juntos ...